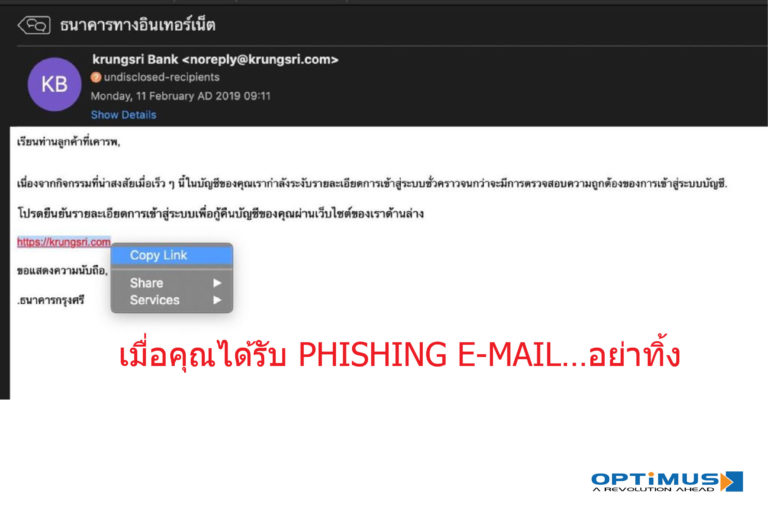

เมื่อคุณได้รับ PHISHING E-MAIL…อย่าทิ้ง

วันนี้ ที่ออฟฟิศออพติมุส เราได้รับ E-mail ส่งมาจากต้นทางที่อ้างว่า ธนาคารกรุงศรี ใส่ Address ผู้ส่งว่า noreply-at-krungsri.com ส่งมาใน Subject ว่า “ธนาคารทางอินเทอร์เน็ต” Phishing mail จากผู้ร้าย ปลอมตัวเป็นธนาคาร แล้วก็แนบ