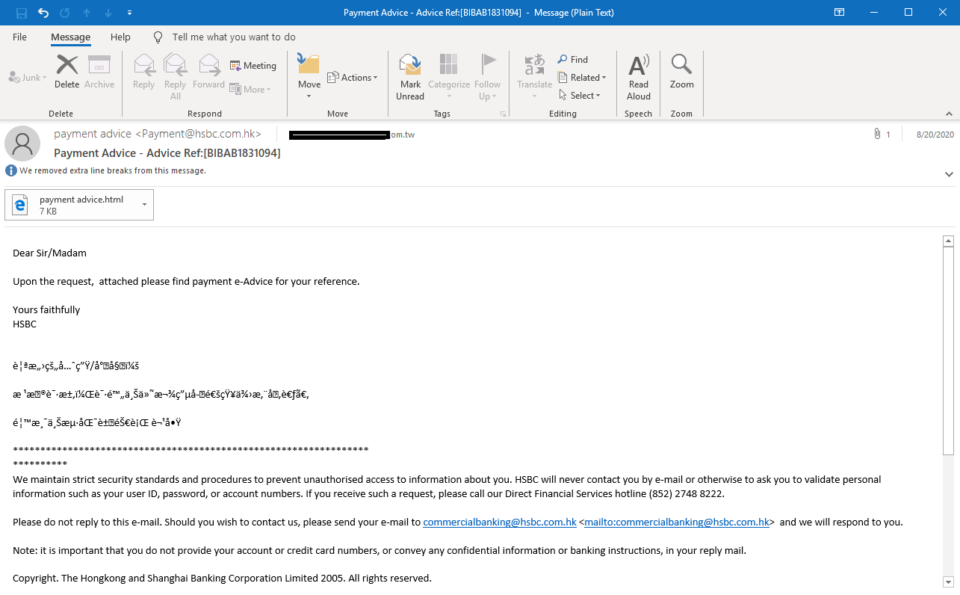

ในช่วงสัปดาห์แรกของเดือนพฤศจิกายนเราพบว่ามีการรายงาน Phishing ในตระกูลมัลแวร์เพิ่มมากขึ้นโดย ADA ใน Firebox Feed ซึ่งเป็นฟีดข่าวกรองภัยคุกคามของเราที่เกิดจากรายงานการเลือกใช้จากอุปกรณ์รักษาความปลอดภัยของ Firebox ที่ใช้งานทั่วโลก เราพบว่าอีเมลฟิชชิงนี้มีเป้าหมายหลักเป็นผู้ใช้ในเอเชียตะวันออกเฉียงใต้เพื่อขโมยข้อมูลรับรองอีเมล เราดึงตัวอย่างมัลแวร์นี้และอีเมลเพื่อตรวจสอบ

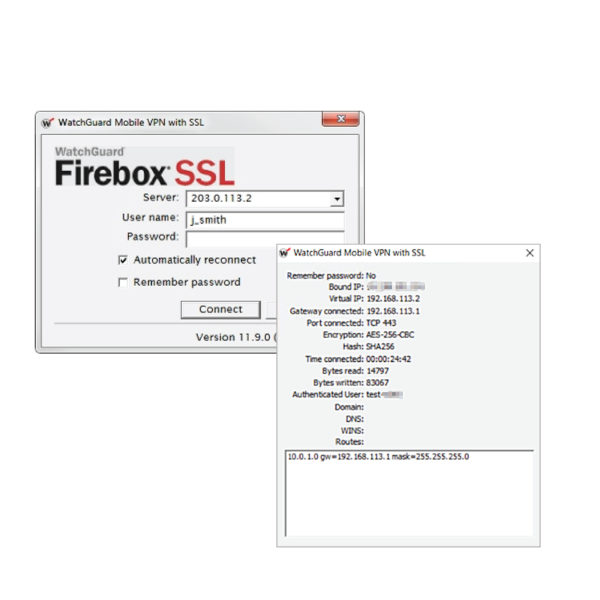

อีเมลระบุว่ามาจาก [email protected] แต่การตรวจสอบเพิ่มเติมเกี่ยวกับส่วนหัวอีเมลระบุว่าแหล่งที่มา มาจาก mail [.] stavebni-centrum [.] cz Mail [.] stavebni-centrum [.] cz อาจตัดส่วนหัวก่อนหน้านี้ซึ่งซ่อนแหล่งที่มาเดิม

ได้รับ: จาก mail.stavebni-centrum.cz ([193.165.139.238])

TLD (โดเมนระดับบนสุด) และที่อยู่ IP ในส่วนหัวของอีเมลระบุว่าผู้ส่งส่งอีเมลหรือกำหนดเส้นทางอีเมลผ่านสาธารณรัฐเช็กไม่ใช่ IP ของฮ่องกงตามที่ระบุโดย TLD ในช่องจาก

เนื้อหาอีเมลมีคำขอเพื่อดู “คำแนะนำการชำระเงินอิเล็กทรอนิกส์” ที่แนบมา แต่ไฟล์แนบมีไฟล์ HTML พื้นฐานสำหรับหน้าเว็บ นอกจากนี้เรายังพบอักขระแบบสุ่มในอีเมลที่เราสงสัยว่าผู้ส่งใส่ไว้เพื่อกำจัดตัวกรองสแปม สุดท้ายในอีเมลเราพบวันที่มีลิขสิทธิ์ของปี 2005 แม้ว่าส่วนหัวของอีเมลจะระบุวันที่ส่งของวันที่ 20 สิงหาคม 2020 ก็ตาม

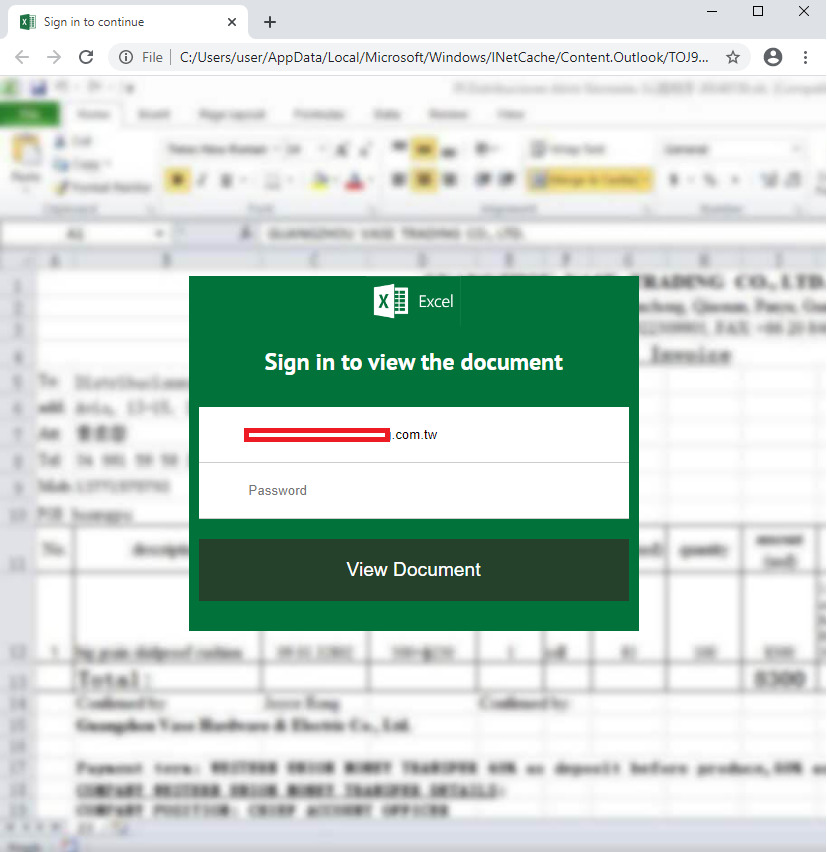

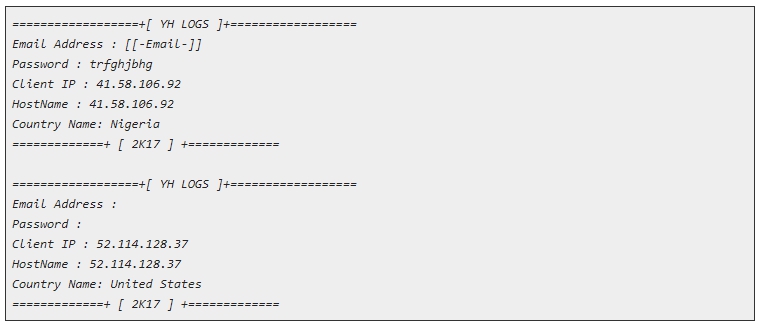

ในการตรวจสอบอีเมลเสร็จสิ้นเราได้เปิดไฟล์ที่แนบมาเพื่อค้นหาการเข้าสู่ระบบพื้นฐานและสิ่งที่ดูเหมือนเอกสาร Excel เบลออยู่เบื้องหลัง การป้อนข้อมูลของคุณไม่ได้เป็นการเปิดเอกสาร แต่ส่งข้อมูลของคุณไปที่ tj [.] teamkdhomes [.] com / me / document [.] php ซึ่งเป็นโดเมนที่ถูกบุกรุกก่อนหน้านี้ การติดตามหน้าเว็บนี้ทำให้เกิดข้อผิดพลาด 404 ครั้ง แต่ไซต์เวอร์ชันแคชของ Google จะแสดงบันทึกจากการทดสอบที่เป็นไปได้รวมถึงจุดสำหรับที่อยู่อีเมลรหัสผ่านที่อยู่ IP ชื่อโฮสต์และประเทศ โปรดใช้ความระมัดระวังในการเยี่ยมชม http://webcache.googleusercontent.com/search?q=cache:e-i1naZ6cJwJ:tj.teamkdhomes.com/myhotmail/logs.txt+&cd=13&hl=en&ct=clnk&gl=us

หนึ่งในอีเมลฟิชชิ่งที่ง่ายที่สุดสำหรับผู้โจมตีในการส่งโดยทั่วไปจะแจ้งการเข้าสู่ระบบบางประเภทเพื่อเข้าถึงเอกสาร นักต้มตุ๋นสามารถสร้างหลายเวอร์ชันเช่นนี้ได้อย่างรวดเร็วทุกวันและส่งข้อมูลออกไปหลายพัน มีเพียงไม่กี่อย่างที่จะประสบความสำเร็จเพื่อให้พวกเขาดำเนินต่อ ใครก็ตามที่ตกเป็นเหยื่อของฟิชมีแนวโน้มที่จะเข้าถึงบัญชีอีเมลของตนไม่ได้ หากคุณมีอีเมลที่เชื่อมโยงกับข้อมูลเข้าสู่ระบบขององค์กรหรือข้อมูลเข้าสู่ระบบอื่น ๆ พวกเขาก็มีแนวโน้มที่จะสามารถเข้าถึงข้อมูลนี้ได้เช่นกัน สิ่งที่ผู้ส่งอีเมลทำต่อไปนั้นขึ้นอยู่กับว่าพวกเขาทำงานให้ใคร แต่พวกเขาน่าจะพยายามติดตั้ง ransomware หรือโทรจันเข้าถึงระยะไกลบนคอมพิวเตอร์ของคุณ หากพวกเขาสามารถเข้าถึงบัญชีของ บริษัท และไม่มีการป้องกันเพิ่มเติม ก็หมายความว่าอาจมี ransomware บนคอมพิวเตอร์ขององค์กร

เราคาดหวังว่าผู้ใช้ส่วนใหญ่ที่อ่านบล็อกของเราจะเห็นอีเมลนี้ แต่คนอื่น ๆ อาจไม่เห็น คุณอาจได้รับอีเมลโดยไม่มีข้อผิดพลาดที่เราพบและหากคุณคาดหวังว่าจะได้รับอีเมลจากธนาคารของคุณบางทีพวกเราบางคนอาจตกหลุมพรางเรื่องนี้ ตัวบล็อกมัลแวร์ที่ดีจะบล็อกอีเมลฟิชชิ่งส่วนใหญ่และเราขอแนะนำให้ใช้การป้องกันโดยใช้ DNS เพื่อบล็อกโดเมนที่ถูกบุกรุกเช่น tj [.] teamkdhomes [.] com เหนือสิ่งอื่นใดตรวจสอบอีเมลที่คุณได้รับอย่างรอบคอบเพื่อหาสัญญาณของฟิชชิง

สนใจผลิตภัณฑ์เรามีพันธมิตรพร้อมให้คำปรึกษา ติดต่อแผนก Marketing

โทร : 02-2479898 ต่อ 87

Email : [email protected]