แนวคิดในเรื่องของ Zero-Trust ไม่ใช่เรื่องใหม่ ว่ากันว่าเป็นแนวคิดที่มีมากว่า 10 ปีแล้ว และด้วยความซับซ้อนทางธุรกิจในปัจจุบัน รวมถึงประเด็นในเรื่องของ Digital Transformation ซึ่งเกิดขึ้นอย่างมากในช่วงสองสามปีนี้ ทำให้เรื่อง Zero-Trust ถูกหยิบยกขึ้นมาพูดกันใหม่อีกครั้ง ผ่านแนวคิดในการมองเรื่องภัยทางไซเบอร์ที่เปลี่ยนแปลงไปจากเดิม ให้ธุรกิจตอบสนองความปลอดภัยในมุมมองที่ต่างออกไป การสร้าง policy-based controls จะทำให้การเข้าถึงข้อมูลต่างๆ ที่อยู่ในระบบมีความปลอดภัย ไม่ว่าระบบวันนี้หรือวันหน้าจะเหมือนหรือแตกต่างไปจากเดิมสักเท่าไรก็ตาม

76% : การใช้งาน remote access จะเพิ่มขึ้นอย่างมากในอีก 2 ปีข้างหน้า – IDC

77% : ขององค์กรในปัจจุบันได้เริ่มมีการใช้งาน Cloud เป็นที่เรียบร้อยแล้ว – CIO.com

61% : ของไฟล์ที่เป็นภัยในไซเบอร์ เป็น zero day malware – WatchGuard Internet Security Report Q4 2020

Zero-Trust คืออะไร

Forrester Research Inc. เป็นหน่วยงานแรกๆ ที่เปิดประเด็นแนวคิดในเรื่องของ “Zero-Trust” ซึ่งเกิดขึ้นในช่วงปี 2009 โดยมุ่งเน้นไปในแนวทางการดูแลรักษาความปลอดภัยของระบบ ผ่านแนวคิดที่ว่า “ไม่มีอะไรที่ควรไว้ใจเลยแม้แต่อย่างเดียว” ไม่ว่าจะเป็น Device ในระบบ Device ใหม่ที่กำลังจะเข้ามาในระบบ รูปแบบในการรักษาความปลอดภัยต่างๆ แม้มันจะมีความสัมพันธ์ กับ ระบบเน็ตเวิร์คที่ใช้อยู่มากน้อยแค่ไหนก็ตาม ไม่ควรเชื่อใจเลยแม้สักอย่างเดียว

The “Never Trust, Always Verify” Principles

1. การระบุตัวผู้ใช้และอุปกรณ์: ปัจจุบันภายใต้สภาวะที่เกิด covid การทำงานที่เป็น Remote Access เป็นเรื่องที่เกิดขึ้นในธุรกิจ การรักษาความปลอดภัย เมื่อ User หรือ Device มีการเข้าถึงระบบจึงเป็นสิ่งที่มีความสำคัญ เราจำเป็นอย่างยิ่งที่จะต้องรู้ว่าใครหรืออะไรกำลังเชื่อมต่อกับเครือข่ายธุรกิจของเราอยู่

2. จัดเตรียมการเข้าถึงด้วยวิธีที่ปลอดภัย: ในเฟรมเวิร์คหรือแนวคิดของ “zero-trust” นั้น มีเป้าหมายในการจัดการ secure access เพื่อการเข้าถึงส่วนกลาง ด้วยการกำหนด ผู้ใช้งานเฉพาะ Device ที่ได้รับการอนุญาตเพื่อการเข้าถึง หรือ application ต่างๆ อย่างเหมาะสมและรัดกุมให้มากที่สุด

3. มีการมอนิเตอร์อย่างต่อเนื่อง: การจัดการกับภัยทางไซเบอร์ ต้องมีการจัดการในขั้นสูงสุด อย่างต่อเนื่อง และมีการประเมินผลตลอดเวลา การจัดการเรื่องของความปลอดภัยตอนนี้ไปไกลว่าประเด็นเรื่องของไวรัสในอดีตแล้ว การตรวจสอบสุขภาพของระบบ ทั้งองค์กร ควรเป็นวาระที่ทำอย่างต่อเนื่อง ยกตัวอย่างเช่นการใช้ AI, ML เข้ามาเพื่อช่วยการตรวจสอบในระบบ พฤติกรรมที่ มากกว่าการถูกโจมตีด้วยไวรัสในรูปบบเก่าๆ ทีจัดการโดย Signature Base เท่านั้น

ทำไมเราจึงควรนำแนวทาง Zero-Trust เข้ามาปรับใช้ในองค์กร

ประโยชน์ของ การปรับใช้ Zero-Trust ในการปรับใช้ยังรวมถึง

- การสนับสนุนการทำงานผ่าน Cloud ซึ่งถึงวันนี้มีการใช้งานเพิ่มขึ้นเป็นอย่างมาก ซึ่งปัจจุบันการใช้งานผ่าน Cloud เป็นที่ใช้งานกันอย่างกว้างขวาง

- การช่วยในเรื่องของ network visibility ที่จะช่วยให้เรามีข้อมูล และสามารถจัดการมัลแวร์ในรูปแบบใหม่ๆ ที่เกิดขึ้นได้เป็นอย่างดี

- การลดค่าใช้จ่ายโดยเฉพาะค่าบริหารจัดการระบบ ซึ่งใครจะไม่อยากได้ หากมีระบบ Security ที่ดีกว่า แต่จ่ายถูกกว่า

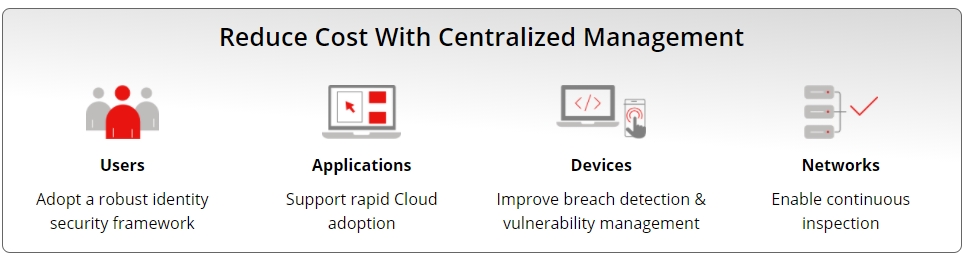

ลดค่าใช้จ่ายด้วยการจัดการผ่าน Centralized Management

User: ปรับปรุงเฟรมเวิร์คความปลอดภัยในการระบุตัวตน

Application: สนับสนุนการทำงานผ่าน Cloud

Devices: ปรับปรุงการตรวจจับการละเมิดและการจัดการช่องโหว่ (breach detection & vulnerability management)

Networks: เปิดใช้งานการตรวจสอบอย่างต่อเนื่อง

อ้างอิงแหล่งที่มาข่าว : https://www.watchguard.com/wgrd-solutions/security-topics/zero-trust

ออพติมุสเราพร้อมให้คำปรึกษาแก่หน่วยงานที่ต้องการคำแนะนำในเรื่องโซลูชั่นด้านความปลอดภัยให้เหมาะสมกับหน่วยงานของท่านติดต่อแผนก Marketing

Tel : 02-2479898 ต่อ 87

Email : [email protected]

สินค้าที่เกี่ยวข้อง

เรียบเรียงเป็นภาษาไทยโดย : คุณ วุฒิชัย ปริญญานุสรณ์